Active Directory est un outil propriétaire de Microsoft qui offre une variété d’avantages pour le secteur des entreprises. En fait, étant l’un des éléments fondamentaux dans l’organisation d’un réseau, il est très important d’avoir une solution intégrale qui nous permette la continuité Surveillance Active Directory, pour pouvoir détecter et résoudre rapidement les problèmes qui surviennent dans les environnements AD.

Active Directory, la clé du réseautage

De nombreuses entreprises et centres publics ont besoin que leurs employés soient interconnectés et aient accès à la fois à Internet et aux ressources de l’entreprise, afin de mener à bien leur travail. Pour ce faire, ils doivent construire un réseau informatique avec toutes les garanties au niveau de la sécurité. C’est là que ça entre en jeu Active Directory. Ce logiciel se charge de créer des utilisateurs et d’attribuer les permissions correspondantes, fournir des services d’annuaire sur un réseau local sous un environnement Windows.

Axé sur une utilisation professionnelle et commerciale

Outil de surveillance Active Directory.

L’une des fonctions d’Active Directory est de créer un service d’annuaire pour stocker toutes les informations relatives aux ressources et objets sur un réseau. Grâce à AD, nous pouvons gérer tout ce qui précède de manière très simple et sans avoir à intervenir sur chacun des ordinateurs qui font partie du réseau. Comme vous pouvez le voir, il est destiné à un usage professionnel où vous devez gérer un grand nombre d’ordinateurs et tout ce que cela implique, comme des mises à jour ou l’installation de programmes. Avec tout parlé l’importance des outils de surveillance Active Directory est comprise.

Stocke les données en temps réel

La technologie Active Directory est basée sur divers protocoles réseau, principalement LDAP, DHCP, KERBEROS et DNS. Ce serait une sorte de base de données qui stocke des informations en temps réel, avec des données liées à l’authentification des utilisateurs faisant partie du réseau. Ce qui est réalisé avec cela, c’est que tous les ordinateurs sont sous une « commande » centrale.

Authentification d’utilisateur

Les utilisateurs sont identifiés dans la base de données par une série d’attributs. Les plus importants sont le nom, le prénom et l’adresse e-mail. En outre, Active Directory aa assignez chaque utilisateur à un groupe avec certains privilèges, parmi lesquels nous avons, par exemple, accès aux imprimantes connectées au réseau. De cette façon, lorsque l’utilisateur allume l’équipement, il tombe sur un écran de connexion qui lui demande de s’identifier avec son nom et son mot de passe. Ensuite, AD vérifiera les informations d’identification de l’utilisateur. Si tout va bien, il enverra à l’ordinateur toutes les informations relatives à cet utilisateur.

Que faire si l’équipement tombe en panne?

En cas de panne de notre équipement, tout ce que nous avons à faire est de nous asseoir devant un autre ordinateur qui se trouve sur le réseau et de nous authentifier de la même manière que nous l’avons fait sur notre PC ou ordinateur portable d’utilisation habituelle. Il est évident que vous ne pourrez pas accéder aux fichiers que vous aviez stockés sur le disque dur de l’autre ordinateur, mais vous pourrez travailler normalement.

SAM, l’un des meilleurs outils de surveillance Active Directory

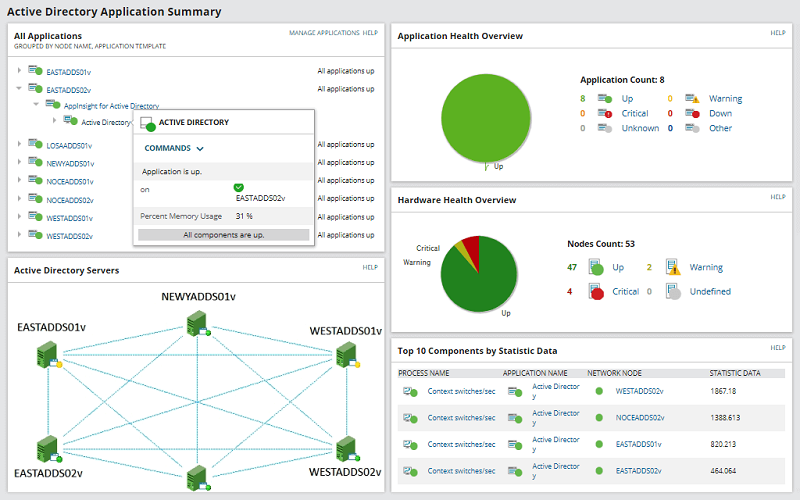

Server & Application Monitor (SAM) est l’un des programmes de surveillance Active Directory les plus complets et les plus efficaces.

L’un des programmes de surveillance Active Directory les plus complets et les plus efficaces est Moniteur de serveur et d’application. Ce programme vous montre un résumé visuel de l’ouverture de session Windows et des événements via l’outil d’audit Active Directory de SAM. Entre autres choses, vous aurez à portée de main le nombre d’événements de connexion ayant échoué. Vous recevrez également des notifications lorsque des utilisateurs sont créés, que des comptes sont supprimés, qu’il y a accès à des fichiers critiques en dehors des heures de travail ou qu’il y a un volume élevé d’accès aux fichiers par le même utilisateur.

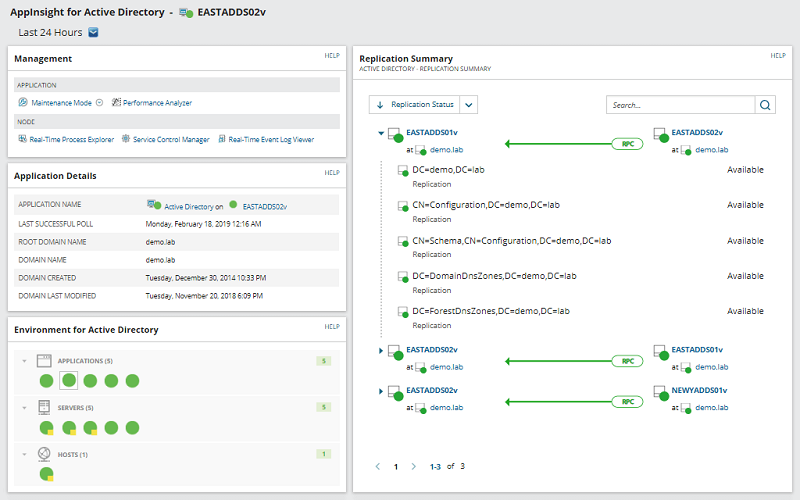

Prévention des échecs de réplication

Un autre des problèmes les plus courants dans AD est connu comme une erreur de réplication. La réplication des données d’annuaire peut conduire à toutes sortes d’erreurs, qui à leur tour provoquent des dommages irréparables liés à l’identification des utilisateurs et aux autorisations d’accès à différentes ressources. Ce qui pourrait causer des millions de dommages à l’entreprise. D’où la nécessité d’établir un système de surveillance qui détecte et identifie toute menace qui apparaît sur le réseau, afin que l’administrateur puisse agir immédiatement en prenant les mesures correspondantes.

Pour vous assurer que les réplications sont effectuées de manière optimale entre tous vos contrôleurs de domaine, La surveillance Active Directory est essentielle. Non seulement nous aurons une vue d’ensemble de l’état des réplications, mais nous obtiendrons également des informations détaillées sur les différentes réplications de contrôleur de domaine.

Examiner le rôle de chaque contrôleur de domaine

Avec la vue détaillée offerte par ce Outil de surveillance Active Directory, aussi vous pourrez voir le rôle de chaque contrôleur de domaine. Vous avez également la possibilité de rechercher différents rôles FSMO, tels que le nom de domaine, le maître d’identificateur relatif, le gestionnaire d’infrastructure, l’émulateur de contrôleur de domaine principal et le maître de schéma.

Obtenez des informations détaillées sur les sites distants

Vous pouvez également obtenir de nombreuses informations à partir de sites distants à l’aide de la ressource de détails du site incluse dans SAM.. Grâce à l’exploration de chaque site, vous pouvez obtenir de nombreuses données telles que le nom du lien du site, en dehors de toutes les plages d’adresses IP. L’objectif est de résoudre rapidement les problèmes impliquant des emplacements Active Directory distants.

Gérez facilement tous les serveurs et applications

Chaque outil pour surveiller Active Directory est pratique pour venir avec des modèles de surveillance compatibles avec tous les types d’environnements, publics et privés. Ces types de modèles prédéfinis agissent également comme des «boucliers» de protection pour garantir que Windows Server et les applications que vous avez installées dans Windows fonctionnent à tout moment avec des performances maximales.

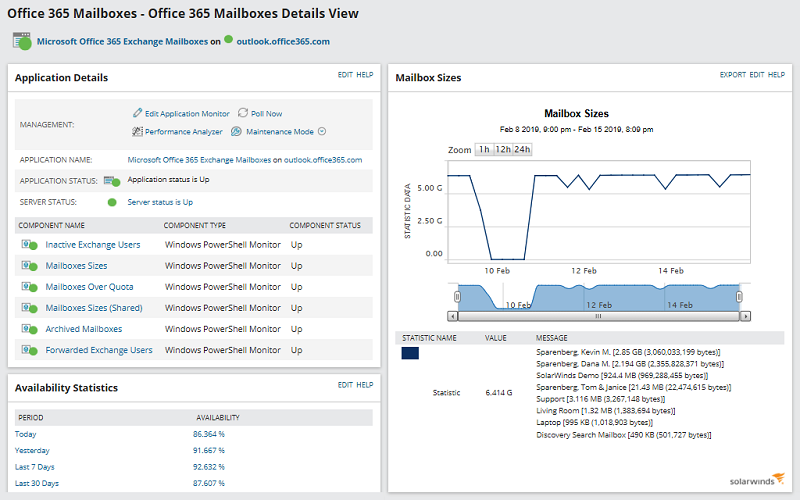

Surveillance complète d’Office 365

Avec cet outil, vous pouvez également suivre Office 365.

Grâce à ce type de solutions de surveillance Active Directory, la surveillance de chaque application peut être personnalisée, à la fois dans le cloud et sur des serveurs locaux. Il est également possible d’étendre les possibilités de surveillance via des prestataires externes. Et pour qu’aucun détail ne manque, il devrait être en mesure de suivre Office 365 en tant que serveur et moniteur d’application. Cet outil, en plus de générer des alertes, rapporte tout événement sur cette suite bureautique. Si tu utilises Azur, La plate-forme de cloud computing de Microsoft pour les entreprises, il est également pratique de la faire «cocher» pour ajuster les paramètres et obtenir les meilleures performances.